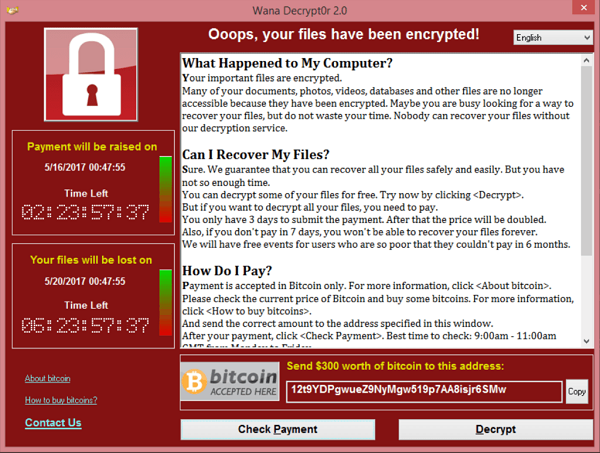

Ransomware ติดอันดับการโจมตีที่อันตราย!

Published on April 11, 2018

Ransomware กลายเป็นรูปมัลแวร์ที่เป็นที่นิยมมากที่สุดในการโจมตีทางไซเบอร์และแนะนำการศึกษา

เกือบ 40% ของทุกการโจมตีมัลแวร์ที่ประสบความสำเร็จตามที่เกี่ยวข้องกับการ ransomware แนะนำประจำปี Verizon รายงานการตรวจสอบการละเมิดข้อมูล ประเภทของระบบที่ถูกบุกรุกก็เปลี่ยนไปเช่นกันโดยพบว่าอาชญากรพยายามตีฐานข้อมูลไม่ใช่เฉพาะพีซีเท่านั้น นอกจากนี้ยังระบุว่า บริษัท ประสบความสำเร็จอย่างมากกับการโจมตีทางอินเทอร์เน็ตบางประเภท พวกเขามีความสำเร็จโดยเฉพาะอย่างยิ่งในการจัดการกับความพยายามที่จะเคาะเว็บเซิร์ฟเวอร์แบบออฟไลน์และทำให้เห็นอีเมลฟิชชิ่ง

บริษัทขนาดเล็ก

Gabe Bassett, นักวิทยาศาสตร์ด้านความปลอดภัยข้อมูลอาวุโสของ Verizon กล่าวว่า “การละเมิด Ransomware ได้เพิ่มขึ้นเป็นสองเท่าในปีที่ผ่านมาและอาจเพิ่มขึ้นอีกเป็นสองเท่าในปีนี้” ซึ่งเป็นส่วนช่วยรวบรวมและเขียนรายงาน เมื่อ ransomware ติดเครื่องเครื่องจะเข้ารหัสข้อมูลจนกว่าจะมีการชำระเงินโดยปกติจะอยู่ในรูปแบบของ cryptocurrency ที่ได้รับความนิยม

นายเซทท์กล่าวว่า ransomware ได้รับความนิยมเนื่องจากปล่อยให้ผู้ลักลอบเข้าสู่โลกไซเบอร์ได้รับความเสียหายอย่างรวดเร็วจากข้อผิดพลาดด้านความปลอดภัยที่เกิดจาก บริษัท ทั้งขนาดใหญ่และขนาดเล็กเครื่องเดสก์ท็อปมักจะถูกโจมตีโดย ransomware พบรายงาน แต่ผู้บุกรุกได้หันความสนใจไปสู่ระบบธุรกิจที่สำคัญยิ่งขึ้น “เรากำลังเห็นฐานข้อมูลจำนวนมากขึ้นเรื่อยๆ เมื่อผู้โจมตีพบระบบออนไลน์เหล่านี้และเข้ารหัสพวกเขา” นายเซทท์กล่าวเสริมว่าจำนวนการโจมตีดังกล่าวเพิ่มขึ้นสามเท่าในปีที่แล้ว เขากล่าวว่าเป้าหมายเหล่านี้เป็นเป้าหมายที่น่าสนใจเนื่องจาก บริษัท มีแนวโน้มจ่ายค่าไถ่สูงขึ้นเพื่อปลดล็อกข้อมูลสำคัญทางธุรกิจ

CR: GETTY IMAGES

บิลคอนเนอร์ผู้บริหารระดับสูงของ บริษัท SonicWall กล่าวว่าการโจมตี WannaCry และ Notansa ransomware ในปีพ. ศ. 2560 อยู่เบื้องหลังความนิยมเพิ่มมากขึ้นในหมวดนี้ และเขาเสริมว่าตอนนี้เริ่มที่จะประสบความสำเร็จในกลุ่มเป้าหมายที่หลากหลายมาก

“Ransomware เป็นครั้งแรกที่ บริษัท ขนาดกลางและขนาดเล็กได้รับการกำหนดเป้าหมาย” เขากล่าว “แต่พวกเขาเตรียมตัวน้อยเพราะมีเงินน้อยที่สุดและไม่สามารถออกไปและจ้างผู้เชี่ยวชาญด้านไซเบอร์ได้”

ขั้นตอนเล็กๆในการโจมตี

Ransomware เป็นเพียงหนึ่งในหลาย ๆ แห่งในคลังแสงของโจรไซเบอร์กล่าวว่านายเซทท์

การโจมตียอดนิยมอื่น ๆ ได้แก่ :

- ใช้ข้อมูลประจำตัวที่ถูกขโมยเพื่อเข้าถึงเครือข่ายของบริษัท

- อีเมลฟิชชิ่งที่ดูเหมือนว่าพวกเขามาจากองค์กรทางการเงินที่มีชื่อเสียง

- แฮ็กเกอร์ที่เป็นอันตรายวางตัวเป็นพนักงานระดับสูงที่พยายามผลักดันการชำระเงินให้กับซัพพลายเออร์ปลอม

แม้จะมีกระแสการโจมตีที่ไม่หยุดนิ่ง แต่รายงานก็พบว่า บริษัท กำลังประสบความสำเร็จในการต่อสู้กับภัยคุกคามทางไซเบอร์บางอย่างนายเซทท์กล่าว บริษัท ต่างๆมีโอกาสน้อยกว่าที่จะตกเป็นเหยื่อของการฟิชชิ่งและการโจมตีแบบปฏิเสธการให้บริการแบบ Distributed (DDoS) DDoS เกี่ยวข้องกับการทำให้เซิร์ฟเวอร์มีการรับส่งข้อมูลจึงไม่ตอบสนองหรือขัดข้อง “เรารู้วิธีจัดการกับ DDoS” นายเซทท์กล่าว “เรามีการป้องกันพวกเขาและพวกเขาทำงาน.” สถิติในรายงานแนะนำการหยุดทำงานของเซิร์ฟเวอร์ที่เกิดจาก DDoS มักใช้เวลาเพียงไม่กี่นาทีเท่านั้นนอกจากนี้เขายังกล่าวอีกว่าหลาย บริษัท มีความสามารถในการรับมือกับฟิชชิ่งได้ดีขึ้นโดยการกักตัวเครื่องของพนักงานเหล่านั้นซึ่งมักจะคลิกที่ลิงก์หรือเอกสารที่เป็นอันตราย และเพิ่มนาย Bassett ขณะที่ผู้โจมตีในโลกไซเบอร์ได้ใส่ไฟล์ที่เป็นอันตรายจำนวนหลายพันล้านในอินเทอร์เน็ตทุกปีจำนวนที่ส่งผ่านไปยัง บริษัท มักจะค่อนข้างเล็ก

โดยเฉลี่ยพบการสำรวจของ Verizon บริษัท ได้รับมัลแวร์ประมาณ 7 ชิ้นต่อวัน “นั่นเป็นภัยคุกคามที่เราสามารถจัดการได้” นายเซทท์กล่าว “ความจริงก็คือมีจำนวนมากที่เราสามารถทำได้เราสามารถทำตามขั้นตอนง่ายๆและสร้างความยุ่งยากให้กับผู้บุกรุกได้มากขึ้น”

ที่มา http://www.bbc.com/news/technology-43713037

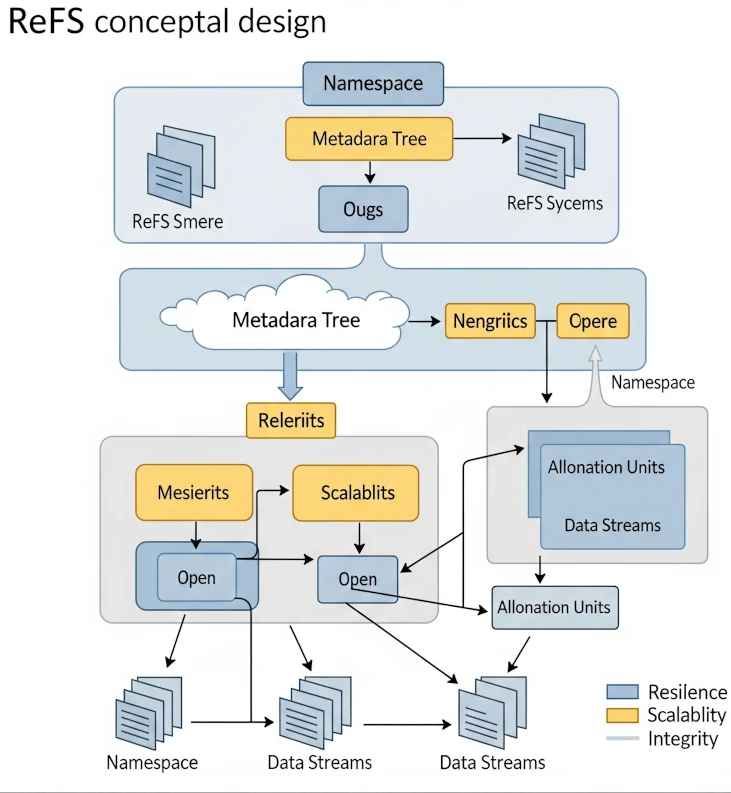

Understand ReFS

Remote Desktop Software ที่ดีที่สุดสำหรับ Mac

วิธีติดตั้งและใช้งาน RealVNC สำหรับการควบคุมคอมพิวเตอร์ระยะไกล

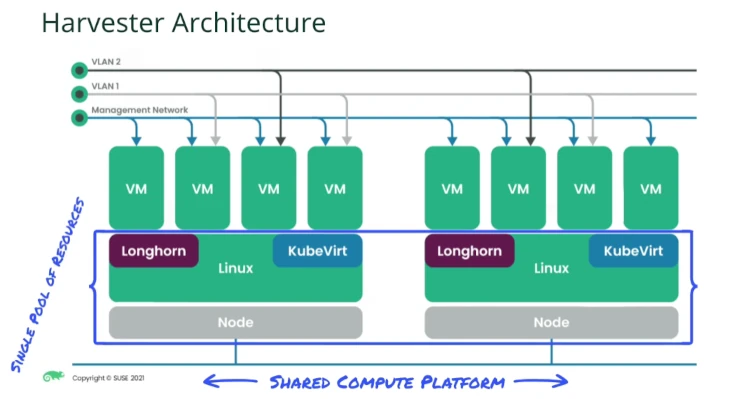

VMware ประชัน Harvester

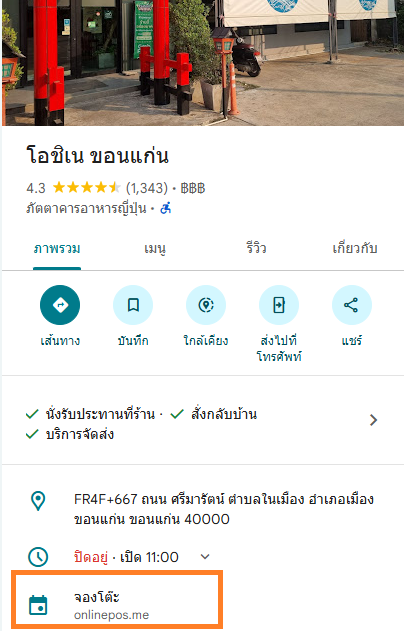

ประโยชน์ของการมี Link จองร้านอาหารบน Google Maps