Protecting your sensitive information with encryption ปกป้องข้อมูลสำคัญของคุณด้วยการเข้ารหัส

Published on February 22, 2018

Protecting your sensitive information with encryption ปกป้องข้อมูลสำคัญของคุณด้วยการเข้ารหัส

การแอบขโมยข้อมูลภายในองค์กรกลายเป็นธุรกิจใต้ดินที่ผิดกฏหมายไปแล้วในปัจจุบันนี้ เพราะฉะนั้นการนำการเข้ารหัส ข้อมูลมาใช้เพื่อให้แน่ใจว่าถึงแม้ข้อมูลของท่านหลุดไปด้วยวิธีใดๆ ระหว่างการส่งนั้นจะไม่สามารถอ่านได้ ไม่ว่าข้อมูลลูกค้า ข้อมูลพนักงานของบรษัท หรือข้อมูลด้านสิทธิบัตร หรือแม้แต่ข้อมูลด้านการเงิน หากหลุดไปยังบุคคลที่ไม่พึงประสงค์แน่นอน ว่าจะเกิดความเสียหายใหญ่หลวง นอกจากนั้นความเสียหายด้านชื่อเสียงก็เป็นอีกส่วนที่บางครั้ง ประเมินไม่ได้

ผลของพรบ. คอมพิวเตอร์ ก็เป็นส่วนหนึ่งที่ทำให้บางครั้งเราอาจจะแยกแยะได้ยาก ระหว่างความสมดุลของ ความปลอดภัย และ ความเป็นส่วนตัว เพราะอุปกรณ์ที่ใช้เก็บข้อมูลแทบทุกตัวในท้องตลาดทุกวันนี้สามารถที่จะเก็บเนื้อหา (content) ของการอีเมล์การใช้ Instant Messagging (IM) และ FTP ได้ ซึ่งมีผลโดยตรงต่อความเป็นส่วนตัว (privacy) ของผู้ใช้งาน ในขณะเดียวกันว่าไม่มิใครรับประกันได้ว่า ข้อมูลที่อยู่ในอุปกรณ์ log analyzer ดังกล่าวจะถูกนำออกไปใช้เพื่อประโยชน์อื่นใด เมื่อใด ซึ่งบางส่วน หรือ ทั้งหมดเป็นความลับทางธุรกิจ

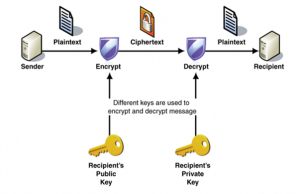

Encryption Systems

การเข้ารหัส สำหรับการอีเมล์นั้น มีอยู่หลายวิธี หนึ่งในนั้นคือ Endpoint-to-Endpoint encryption ซึ่งเป็นการเข้ารหัสจาก อุปกรณ์ต้นทาง ถึง อุปกรณ์ปลายทาง วิธีการนี้เป็นการเข้ารหัสที่อยู่ในระดับสูงสุด ซึ่งในระหว่างการส่งนั้น ไม่ว่าผู้ใดจะแอบเข้า มาดูข้อมูลด้วยวิธีใดๆ และ อุปกรณ์ใดๆ เช่น อุปกรณ์เก็บ log หรือการใช้โปรแกรมประเภท Sniffer นั้นไม่สามารถเป็นไปได้ ยกเว้นปลายทางซึ่งเป็นผู้อ่านที่เราตั้งใจให้เขาเห็นข้อมูลเท่านั้น แต่ระบบนี้มีข้อเสียคือการบริหาร การจัดการ และ การนำมาใช้งานนั้นยุ่งยาก

Gateway-to-Endpointเป็นวิธีการที่ลดความยุ่งยากลง มันใช้การเข้ารหัสจาก gateway ของผู้ส่งถึงปลายทาง ซึ่งเป็นผู้รับนั้นหมายถึงข้อความที่ผู้ส่ง ส่งถึงเมล์เซิร์ฟเวอร์gateway นั้นยังเป็นข้อความที่ยังไม่ได้ถูกเข้ารหัส และจะไปถูกเข้ารหัสที่ mail gateway ภายในองค์กรแทน วิธีการนี้ จะช่วยให้ไม่ต้องทำการติดตั้งโปรแกรม เข้ารหัสที่เครื่องลูกค้า Gateway-to-Gateway นั้นก็เป็นอีกวิธีการหนึ่ง ซึ่งการทำงานคล้ายกับ Gateway-to-Endpoint เว้นเสียแต่ว่าที่ปลายทาง ทั้งสองนั้นไม่จำเป็นจะต้องใช้ซอฟต์แวร์ประเภท encryption เลย เพราะจะเป็นหน้าที่ของ mail server gateway ของต้นทางและปลายทางแทน

การเข้ารหัสอีเมล์นั้นเป็นเพียงส่วนหนึ่งที่เรายกตัวอย่างให้ท่านเห็นถึงความจำเป็นในการนำการเข้ารหัสข้อมูลมาใช้งาน การเติบโตและความแพร่หลายของ Instant Messagging (IM) ในปัจจุปันนั้นก็เป็นส่วนหนึ่งที่จะถูกจับการสนทนาได้อย่างง่ายดาย

บริการจากเรา

บริการที่ปรึกษาด้านความปลอดภัย : ด้วยความรู้ความเชี่ยวชาญของเราทั้งความปลอดภัยด้านกายภาพ (physical security solutions) และความปลอดภัยของข้อมูล โดยท่านจะได้รับการบริการและคำปรึกษา การเสนอผลิตภัณฑ์และการนำไปใช้งานทั้งซอฟต์แวร์และฮาร์ดแวร์ เพื่อให้เหมาะกับงานของท่านที่สุดในทางที่เป็นไปได้บนพื้นฐานของงบประมาณและความต้องการ

การออกแบบนโยบายและกฏด้านความปลอดภัย : การออกแบบระบบความปลอดภัยของเราตั้งอยู่บนพื้นฐาน ที่จะไม่ขัดต่อการดำเนินธุรกิจประจำวันของคุณ เพื่อให้แน่ใจว่า ความปลอดภัยนั้นจะเป็นส่วนหนึ่งของการเพิ่มงาน โดยทำการวางแผน ตรวจสอบแผนการออกแบบ โดยใช้การออกแบบครอบคลุมสิ่งต่างๆ ดังต่อไปนี้

– Policy and strategy Development

– Requirements Analysis

– System Architecture

บริหารความเสี่ยง : คือหลักการที่จะช่วยให้เจ้าหน้าที่ด้านความปลอดภัยนั้นได้ตรวจสอบและจัดลำดับความสำคัญในการใช้งาน ทรัพยากรเพื่อปกป้องธุรกิจของคุณ ในกรณีที่เกิดปัญหาการรั่วไหลของระบบเกิดขึ้น โดยรวมสิ่งต่างๆ ดังต่อไปนี้

– Information Security Risks

– Physical Risks

– People Solutions Operations and Gap Analysis

– Accreditation Support

Remote Desktop Software ที่ดีที่สุดสำหรับ Mac

วิธีติดตั้งและใช้งาน RealVNC สำหรับการควบคุมคอมพิวเตอร์ระยะไกล

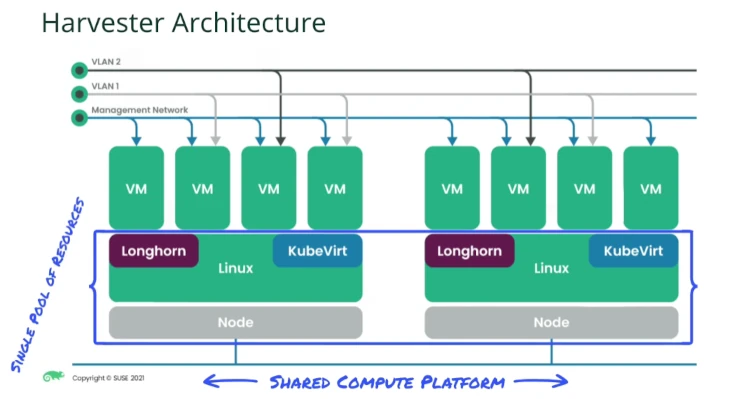

VMware ประชัน Harvester

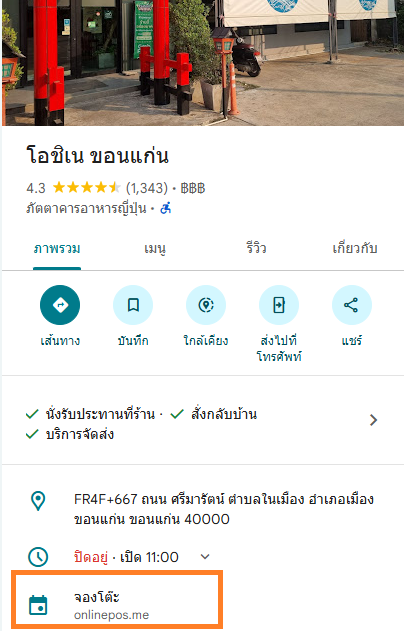

ประโยชน์ของการมี Link จองร้านอาหารบน Google Maps

ความนิยมแบบก้าวกระโดดของระบบสั่งอาหารเองผ่าน QRCode