Introduction to Data Leak Prevention

Published on April 26, 2026

1. Data Leak Prevention (DLP) คืออะไร

Data Leak Prevention (DLP) คือระบบหรือแนวทางด้านความปลอดภัยที่ใช้ ป้องกันการรั่วไหลของข้อมูลสำคัญ หรือข้อมูลที่มีความอ่อนไหวสูง (Sensitive Data) ออกจากองค์กร ทั้งโดยตั้งใจและไม่ตั้งใจ

ข้อมูลที่ DLP มักจะถูกนำมาปกป้อง เช่น:

- ข้อมูลลูกค้า (PII เช่น ชื่อ เบอร์โทร เลขบัตรประจำตัว)

- ข้อมูลทางการเงิน

- Source code / ทรัพย์สินทางปัญญา Intellectual Property

- ข้อมูลอื่นๆภายในองค์กร

DLP จะทำงานผ่าน 3 หลักการณ์:

1. การตรวจจับ (Detection) เช่น ตรวจว่าไฟล์มีเลขบัตรเครดิต หรือตาม keyword ที่สำคัญ

2. การติดตาม (Monitoring) เช่น ใคร copy ไฟล์ไป USB หรือมีการ upload ไป cloud

3. การควบคุม (Prevention / Enforcement) เช่น block, alert, encrypt, หรือ quarantine

ตัวอย่าง

- พนักงานพยายาม copy file ลูกค้าลง USB ระบบ DLP ก็จะปิดกัน หรือ block

- Upload Excel ไป Google Drive ระบบ DLP แจ้งเตือนหรือห้าม

2. ทำไม DLP ถึงเป็นเรื่องจำเป็น

2.1 ความเสี่ยงจาก คนในองค์กร นั้นมีสูงมาก ตามสถิติด้าน security ส่วนใหญ่พบว่า Data leak มักเกิดจาก insider (intentional + accidental) มากกว่าการ hack จากภายนอก

ตัวอย่าง:

- ส่ง email ผิดคน

- copy data ออกไปก่อนลาออก

- ใช้ cloud ส่วนตัว

2.2 Compliance / กฎหมาย

หลายองค์กรต้องทำตามมาตรการกำกับดูแล เช่น: PDPA (ไทย) GDPR ISO 27001 DLP จะทำให้

- Audit ได้ว่าใครเข้าถึงข้อมูลอะไร

- มี log และ policy control

2.3 Cloud + Remote Work

ปัจจุบันข้อมูลไม่ได้อยู่แค่ใน Data Center แล้ว แต่กระจายไปทั่ว:

- SaaS (Google Workspace, Microsoft 365)

- Endpoint (Laptop พนักงาน)

- Mobile

DLP จะเข้ามาช่วยควบคุมข้อมูลไม่ว่าผู้ใช้งาน หรือพนักงานจะอยู่ที่ใดก็ตาม

2.4 ลดความเสียหายทางธุรกิจ

ถ้าเกิด Data Leak อาจจะทำให้ เกิดการเสียชื่อเสียง เสียลูกค้า รวมไปถึงการ โดนฟ้อง / โดนปรับ เพราะฉะนั้น DLP จะการลด risk ระดับองค์กร

3. การใช้งานในองค์กรขนาดใหญ่ (Deployment + Centralized)

3.1 Architecture หลักของ DLP

ในองค์กรใหญ่ DLP จะไม่ใช่แค่ software ตัวเดียว แต่เป็น ecosystem หรือเป็นระบบนิเวช

1. Endpoint DLP

ติด agent บนเครื่อง user:

- block USB

- monitor copy/paste

- screen capture control

2. Network DLP

ตรวจ traffic:

- email (SMTP)

- web upload (HTTP/HTTPS)

3. Cloud DLP (CASB integration) คุณสมบัติในบางระบบ DLP สามารถที่จะเชื่อมกับ

- Microsoft 365

- Google Workspace

3.2 การ Deploy ในองค์กรจริง

การ deploy มักจะเป็น phased approach:

Phase 1: Discover scan data ว่ามี sensitive data อยู่ตรงไหน

Phase 2: Monitor (no blocking) เปิด log อย่างเดียว เก็บ behavior user

Phase 3: Enforce เริ่ม block / restrict

3.3 Centralized Administration หรือใจสำคัญสำหรับการควบคุมจากศูนย์กลาง เพราะ องค์กรใหญ่จะใช้ Central Management Server / Console เพื่อควบคุมทั้งหมด เพราะฉะนั้นหากซอฟต์แวร์มีความสามารถจะช่วยเรื่อง:

1. Policy Management ทำหน้าที่สร้าง policy กลาง เช่น: ห้าม copy file ที่มีเลขบัตรประชาชน ห้าม upload file ขนาด > X ไป cloud

2. Device Control

- เปิด/ปิด USB ทั้งองค์กร

- allow เฉพาะบางเครื่อง

3. Incident Management มี dashboard ดูว่า ใครพยายามทำ data leak เกิดเหตุที่เครื่องไหน

4. Reporting & Audit export report สำหรับ compliance forensic analysis

3.4 ตัวอย่าง Flow ในองค์กร

1. Admin สร้าง policy จากศูนย์กลาง

2. Policy ถูก push ไปยัง agent ทุกเครื่อง

3. User ทำ action เช่น copy file

4. Agent ตรวจเจอว่า violate policy

5. ระบบ block ทันที หรือ alert admin + log

เราเป็นตัวแทนจำหน่ายซอฟต์แวร์ประเภท DLP จาก Currentware ศึกษาเพิ่มเติมได้จาก https://software.avesta.co.th/currentware/

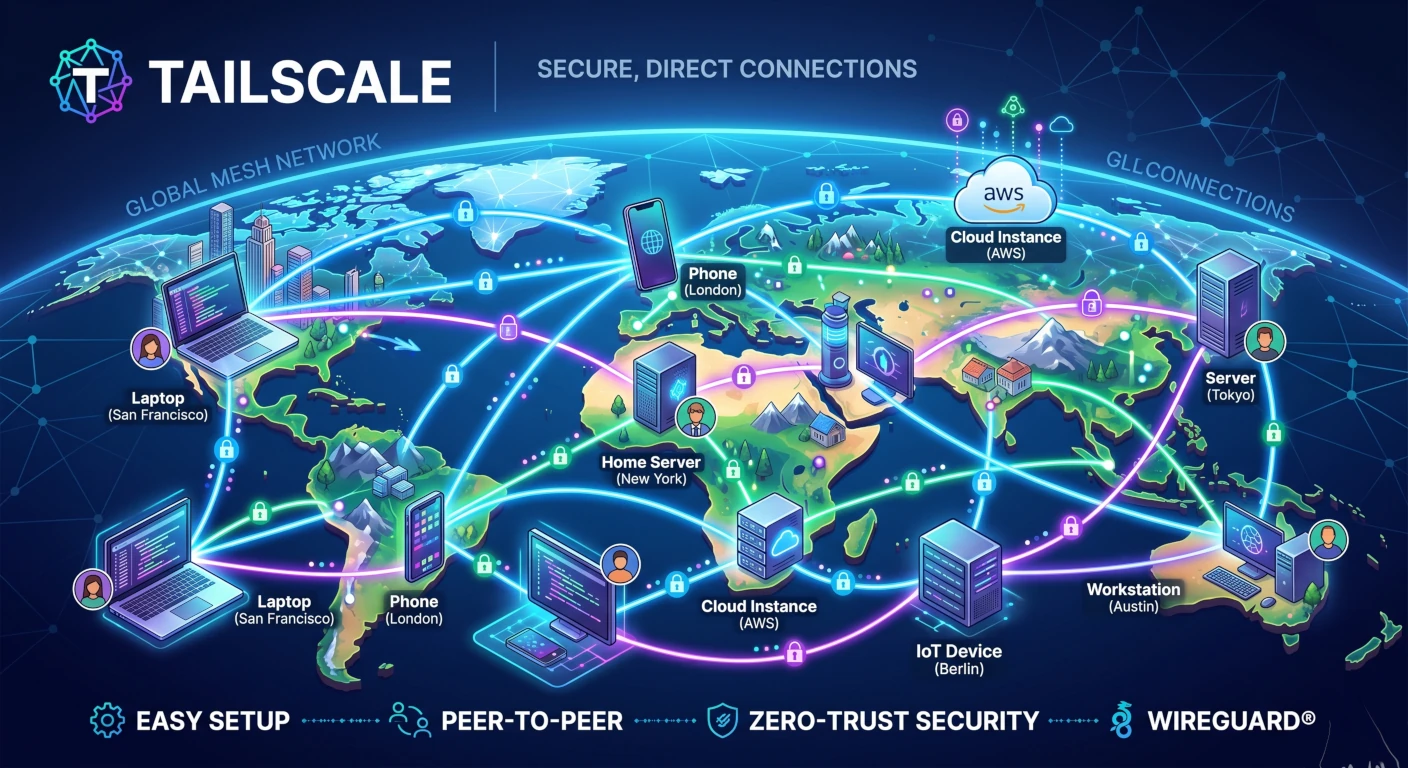

Tailscale Subnet Routers

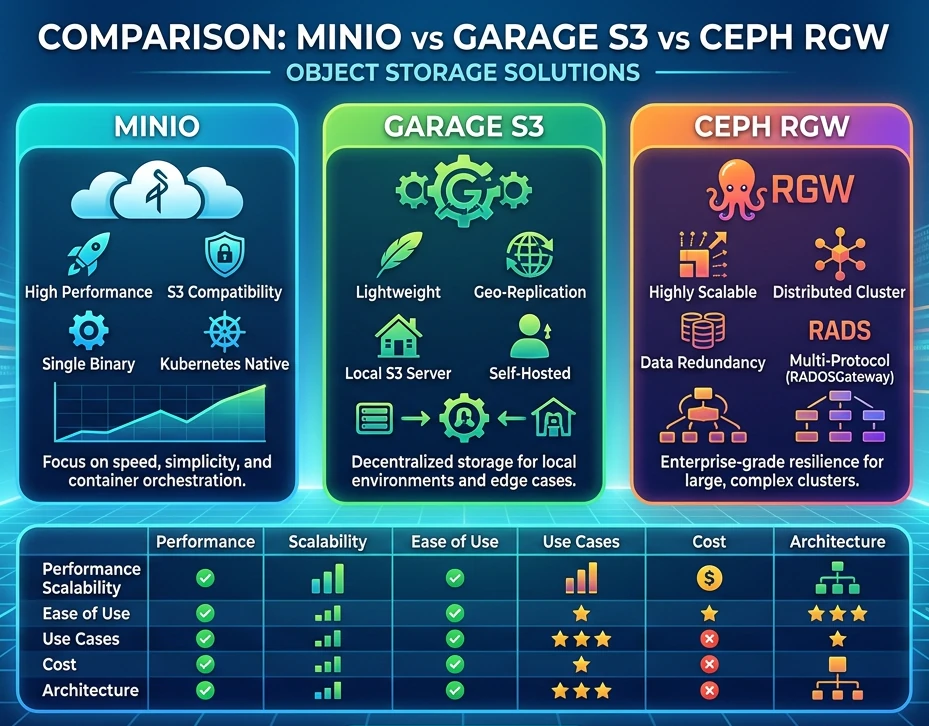

MinIO vs Garage S3 vs Ceph RGW

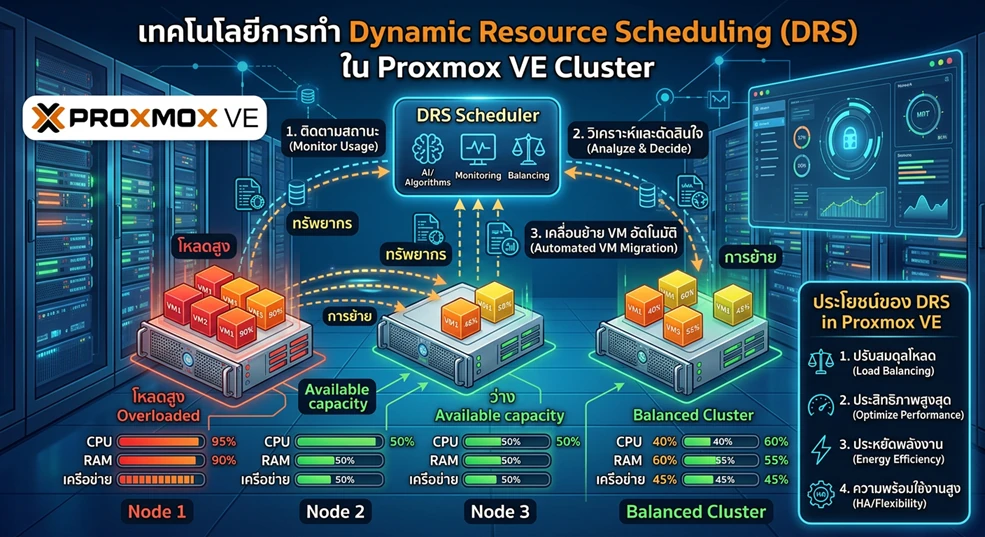

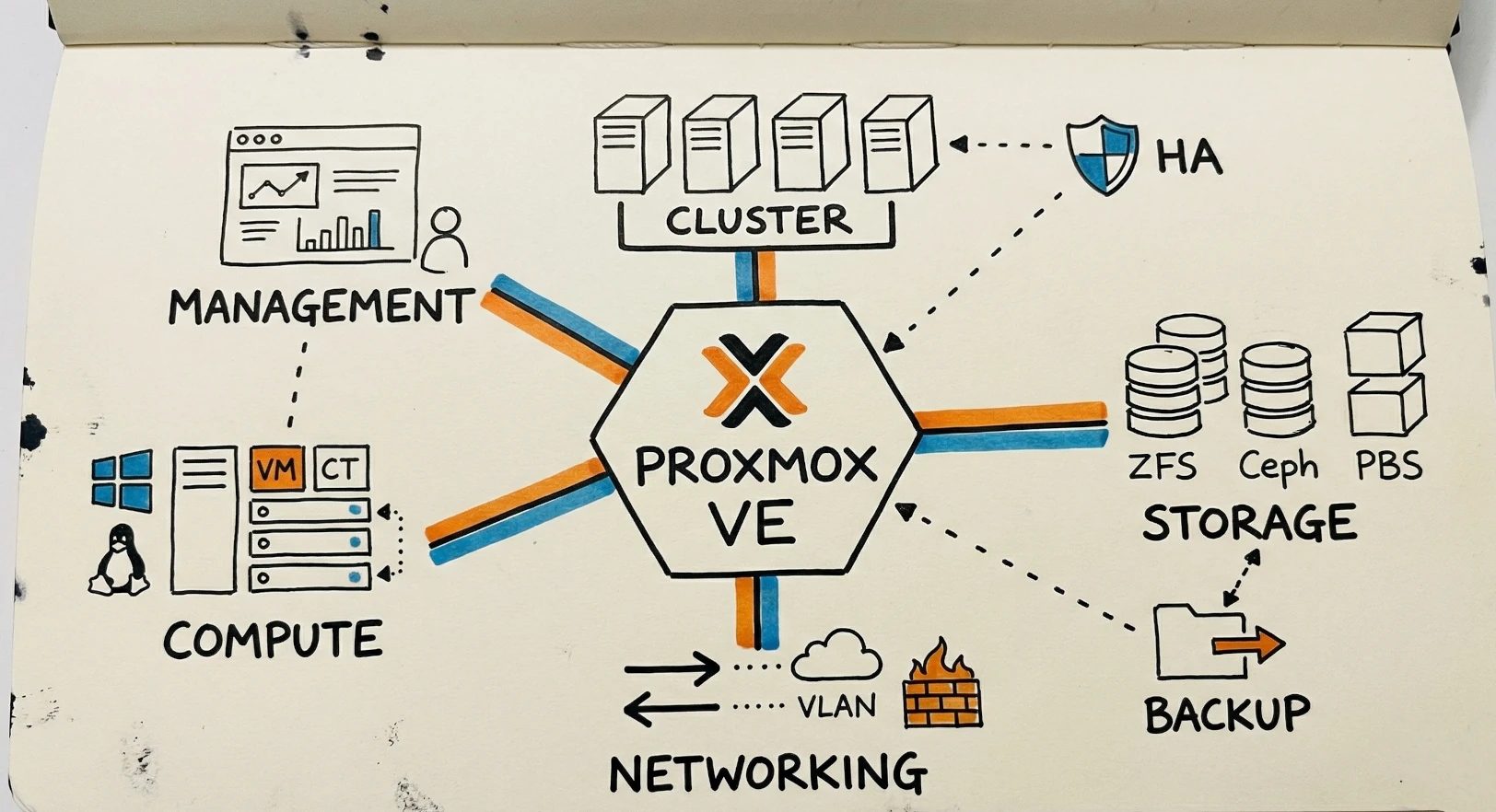

Proxmox VE Cluster Resource Scheduling

Introduction to Data Leak Prevention

Proxmox Ecosystem