Cybersecurity Threats and Trends 2024

Published on August 3, 2024

ในรอบปีที่ผ่านมา การเพิ่มขึ้นของภัยทางอินเตอร์เน็ตถือเป็นประเด็นที่น่ากังวลอย่างมาก การโจมตีทางไซเบอร์มีความถี่และความซับซ้อนเพิ่มมากขึ้นอย่างมีนัยสำคัญ นี่เป็นผลจากการเปลี่ยนแปลงในการใช้งานเทคโนโลยีและการเชื่อมต่อที่เพิ่มขึ้นอย่างรวดเร็ว การทำงานจากระยะไกลและการพึ่งพาอินเตอร์เน็ตในการดำเนินชีวิตประจำวันได้สร้างช่องโหว่ใหม่ๆ ให้แก่ผู้ไม่หวังดี

การเพิ่มขึ้นของภัยทางอินเตอร์เน็ตในรอบปีที่ผ่านมา

ในปีที่ผ่านมา เราได้เห็นการโจมตีทางไซเบอร์ที่เพิ่มขึ้นอย่างชัดเจน รูปแบบที่ได้รับความนิยมได้แก่ Ransomware ที่โจมตีโดยการเข้ารหัสข้อมูลของเหยื่อและเรียกร้องค่าไถ่เพื่อแลกกับการคืนข้อมูล โดยเฉพาะการเรียกค่าไถ่ผ่าน Cryptocurrency ที่ไม่สามารถหาผู้อยู่เบื้องหลังได้ การโจมตีแบบ Phishing ที่หลอกลวงให้ผู้ใช้เปิดเผยข้อมูลส่วนบุคคล และการโจมตีแบบ Distributed Denial of Service (DDoS) ที่พยายามทำให้ระบบเซิร์ฟเวอร์ล่มโดยการส่งข้อมูลจำนวนมากเข้าสู่ระบบในเวลาเดียวกัน

แนวโน้มของรูปแบบการโจมตีใหม่ๆ

รูปแบบการโจมตีทางไซเบอร์ใหม่ๆ กำลังเพิ่มขึ้นและมีความซับซ้อนมากขึ้น ตัวอย่างเช่น:

- การโจมตีแบบ Zero-day Exploits: การใช้ช่องโหว่ที่ยังไม่เคยถูกค้นพบมาก่อนในการโจมตีระบบ

- การโจมตีแบบ Supply Chain Attacks: การโจมตีผ่านซอฟต์แวร์หรือบริการที่องค์กรใช้งาน โดยการฝังมัลแวร์หรือการดักข้อมูลจากภายใน

- การโจมตีแบบ Social Engineering: การหลอกลวงบุคคลภายในองค์กรเพื่อให้เปิดเผยข้อมูลสำคัญ หรือเข้าถึงระบบที่มีความปลอดภัยสูง

หากเรามองไปที่ภัยรูปแบบ Ransomware ในรอบปีที่ผ่านมา เราจะพบว่าการโจมตีแบบ Ransomware ได้เพิ่มขึ้นอย่างมีนัยสำคัญ ทั้งในแง่ของความถี่และความซับซ้อน โดยมีแนวโน้มดังนี้:

- การเพิ่มขึ้นของ Ransomware ในรอบปีที่ผ่านมา

ความถี่ที่เพิ่มขึ้น: การโจมตีแบบ Ransomware มีจำนวนเหตุการณ์ที่เพิ่มขึ้นอย่างต่อเนื่อง เห็นได้จากรายงานต่างๆ ที่แสดงให้เห็นว่าจำนวนการโจมตีในปี 2023 เพิ่มขึ้นอย่างมากเมื่อเทียบกับปี 2022 โดยเฉพาะในช่วงที่มีการใช้งานอินเตอร์เน็ตและเทคโนโลยีเพิ่มขึ้น เช่น การทำงานจากที่บ้าน การใช้บริการออนไลน์ต่างๆ - ความซับซ้อนและความรุนแรงที่เพิ่มขึ้น: Ransomware ในปัจจุบันมีความซับซ้อนมากขึ้น โดยมีการใช้เทคนิคใหม่ๆ เช่น การเข้ารหัสที่ซับซ้อนมากขึ้น การใช้หลายขั้นตอนในการโจมตี รวมถึงการใช้ Social Engineering เพื่อเข้าถึงระบบ นอกจากนี้ยังมีการโจมตีแบบ “double extortion” ที่ผู้โจมตีไม่เพียงแค่เข้ารหัสข้อมูล แต่ยังขู่จะเปิดเผยข้อมูลที่สำคัญหากเหยื่อไม่ยอมจ่ายค่าไถ่

แนวโน้มของ Ransomware

- การโจมตีที่มุ่งเป้าไปที่องค์กรใหญ่: ผู้โจมตีมีแนวโน้มที่จะมุ่งเป้าไปที่องค์กรใหญ่ๆ ที่มีศักยภาพในการจ่ายค่าไถ่สูง การโจมตีเหล่านี้มักจะทำให้เกิดความเสียหายทางการเงินและชื่อเสียงอย่างมาก

- การโจมตีแบบ Ransomware-as-a-Service (RaaS): รูปแบบการโจมตีแบบ RaaS เป็นการให้บริการ Ransomware แก่ผู้ที่สนใจในการโจมตี โดยไม่จำเป็นต้องมีความรู้ทางเทคนิคมาก การให้บริการนี้ทำให้มีจำนวนผู้โจมตีเพิ่มขึ้นอย่างรวดเร็ว

- การมุ่งเป้าไปที่ระบบโครงสร้างพื้นฐานที่สำคัญ: มีแนวโน้มว่าผู้โจมตีจะมุ่งเป้าไปที่ระบบโครงสร้างพื้นฐานที่สำคัญ เช่น ระบบสาธารณูปโภค ระบบสุขภาพ และระบบการศึกษา เนื่องจากการโจมตีเหล่านี้สามารถทำให้เกิดความเสียหายที่รุนแรงและเร่งด่วน

วิธีการป้องกัน Ransomware

- การสำรองข้อมูล: สำรองข้อมูลเป็นประจำและตรวจสอบความสามารถในการกู้คืนข้อมูล เพื่อให้แน่ใจว่าสามารถกู้คืนข้อมูลได้หากเกิดการโจมตี ปัจจุบันการสำรองข้อมูลนั้นเราเรียกได้ว่าเป็น Last Resort หรือสิ่งสุดท้ายที่จะช่วยเราได้ แต่อย่างไรก็ตามการออกแบบระบบสำรองก็เป็นสิ่งสำคัญไม่แพ้กัน เพราะการออกแบบที่ขาดความรู้ในบางครั้งก็ไม่ได้ช่วยให้เราปลอดภัย

- การฝึกอบรมพนักงาน: ให้ความรู้และฝึกอบรมพนักงานเกี่ยวกับการระวังการโจมตีแบบ Ransomware และการปฏิบัติที่ปลอดภัยในการใช้งานอินเตอร์เน็ต

- การใช้งานซอฟต์แวร์ป้องกันไวรัสและไฟร์วอลล์: ติดตั้งและอัปเดตซอฟต์แวร์ป้องกันไวรัสและไฟร์วอลล์อย่างสม่ำเสมอ ในช่วงที่ผ่านมา การพบช่องโหว่ระดับวิกฤตในหลายระบบ ทำให้การอัพเดทในปัจจุบันนั้นเป็นสิ่งสำคัญมากเพราะฉะนั้นการใช้ระบบที่อัพเดทสม่ำเสมอถือว่าต้องทำอย่างยิ่ง

- การใช้งานการรับรองความปลอดภัยหลายชั้น: ใช้การรับรองความปลอดภัยหลายชั้น (Multi-factor Authentication) เพื่อป้องกันการเข้าถึงระบบโดยไม่ได้รับอนุญาต สำหรับในระบบที่เปิดให้ใช้ 2FA หรือ MFA ท่านจำเป็นจะต้องทำเพื่อหลีกเลี่ยงการสุ่มรหัสผ่านเน็ตความเร็วสูง

- การอัปเดตและแพทช์ระบบ: อัปเดตและติดตั้งแพทช์ให้กับระบบปฏิบัติการและซอฟต์แวร์ต่างๆ อย่างสม่ำเสมอ เพื่อปิดช่องโหว่ที่อาจเกิดขึ้น

การเพิ่มขึ้นของการโจมตีแบบ Ransomware ในรอบปีที่ผ่านมาเป็นสัญญาณเตือนให้เราต้องเตรียมพร้อมและมีมาตรการป้องกันที่รัดกุมเพื่อป้องกันและรับมือกับภัยคุกคามเหล่านี้

เราควรป้องกันองค์กรเราอย่างไร

เพื่อป้องกันองค์กรจากภัยทางอินเตอร์เน็ต เราจำเป็นต้องดำเนินการตามขั้นตอนต่างๆ ดังนี้:

- การฝึกอบรมและการสร้างความตระหนัก: ให้ความรู้และการฝึกอบรมแก่พนักงานเกี่ยวกับความเสี่ยงทางไซเบอร์และวิธีปฏิบัติที่ปลอดภัย

- การใช้งานซอฟต์แวร์ป้องกันไวรัสและไฟร์วอลล์: ติดตั้งและอัปเดตซอฟต์แวร์ป้องกันไวรัสและไฟร์วอลล์อย่างสม่ำเสมอ

- การสำรองข้อมูลอย่างสม่ำเสมอ: สำรองข้อมูลสำคัญและทดสอบการกู้คืนข้อมูลเป็นระยะ

- การใช้การรับรองความปลอดภัยหลายชั้น: ใช้การรับรองความปลอดภัยหลายชั้น (Multi-factor Authentication) เพื่อเพิ่มความยากลำบากในการเข้าถึงระบบโดยไม่ได้รับอนุญาต

- การตรวจสอบและอัปเดตระบบ: ตรวจสอบและอัปเดตระบบปฏิบัติการและซอฟต์แวร์เป็นประจำเพื่อปิดช่องโหว่ที่อาจเกิดขึ้น

การเพิ่มขึ้นของภัยทางอินเตอร์เน็ตและรูปแบบการโจมตีที่พัฒนาอย่างต่อเนื่องทำให้เราต้องระมัดระวังและเตรียมพร้อมรับมืออย่างเต็มที่ โดยการนำเทคโนโลยีและมาตรการความปลอดภัยที่ทันสมัยมาใช้ในองค์กร ผ่านการออกแบบทุกระบบอย่างปลอดภัย บริษัท AVESTA มีบุคคลากร ที่มีประสบการณ์สูง รับออกแบบระบบสำรองข้อมูล ขายอุปกรณ์และ ให้คำปรึกษาองค์กรน้อยใหญ่มากมายในช่วงตลอดมากกว่า 10 ปีที่ดำเนินการ ปรึกษาเราวันนี้ที่ [email protected] หรือ Line OA : @avesta.co.th

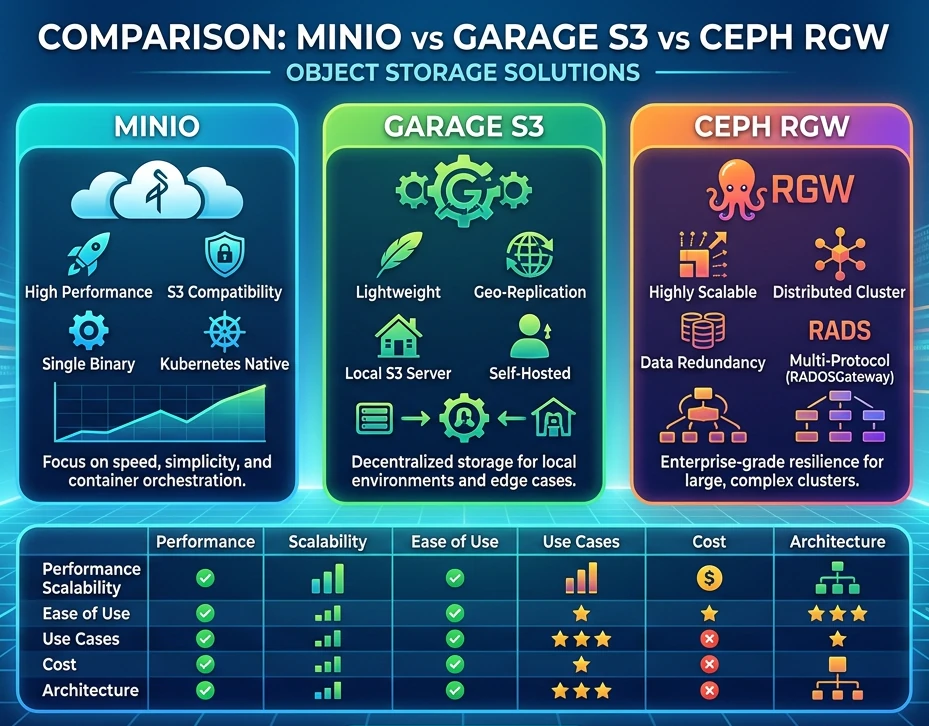

MinIO vs Garage S3 vs Ceph RGW

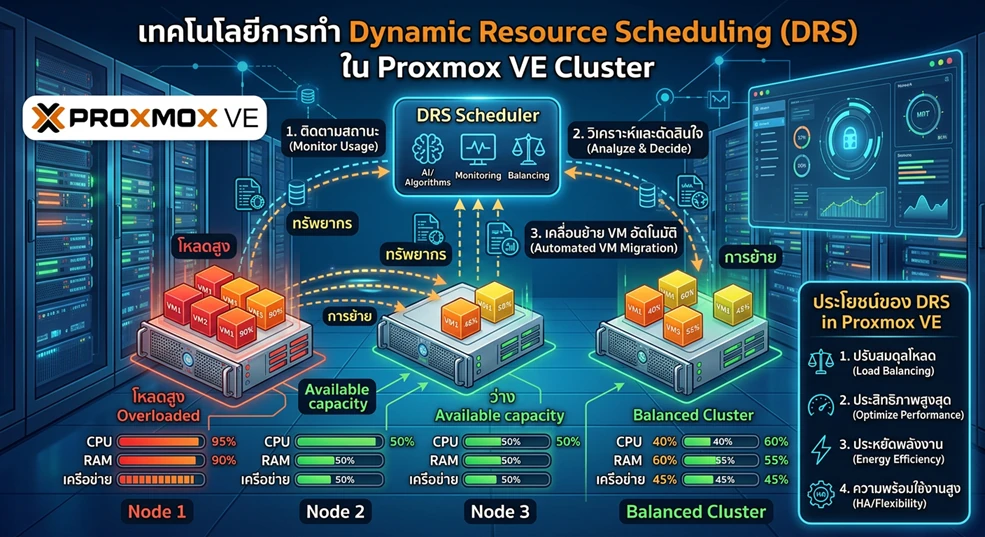

Proxmox VE Cluster Resource Scheduling

Introduction to Data Leak Prevention

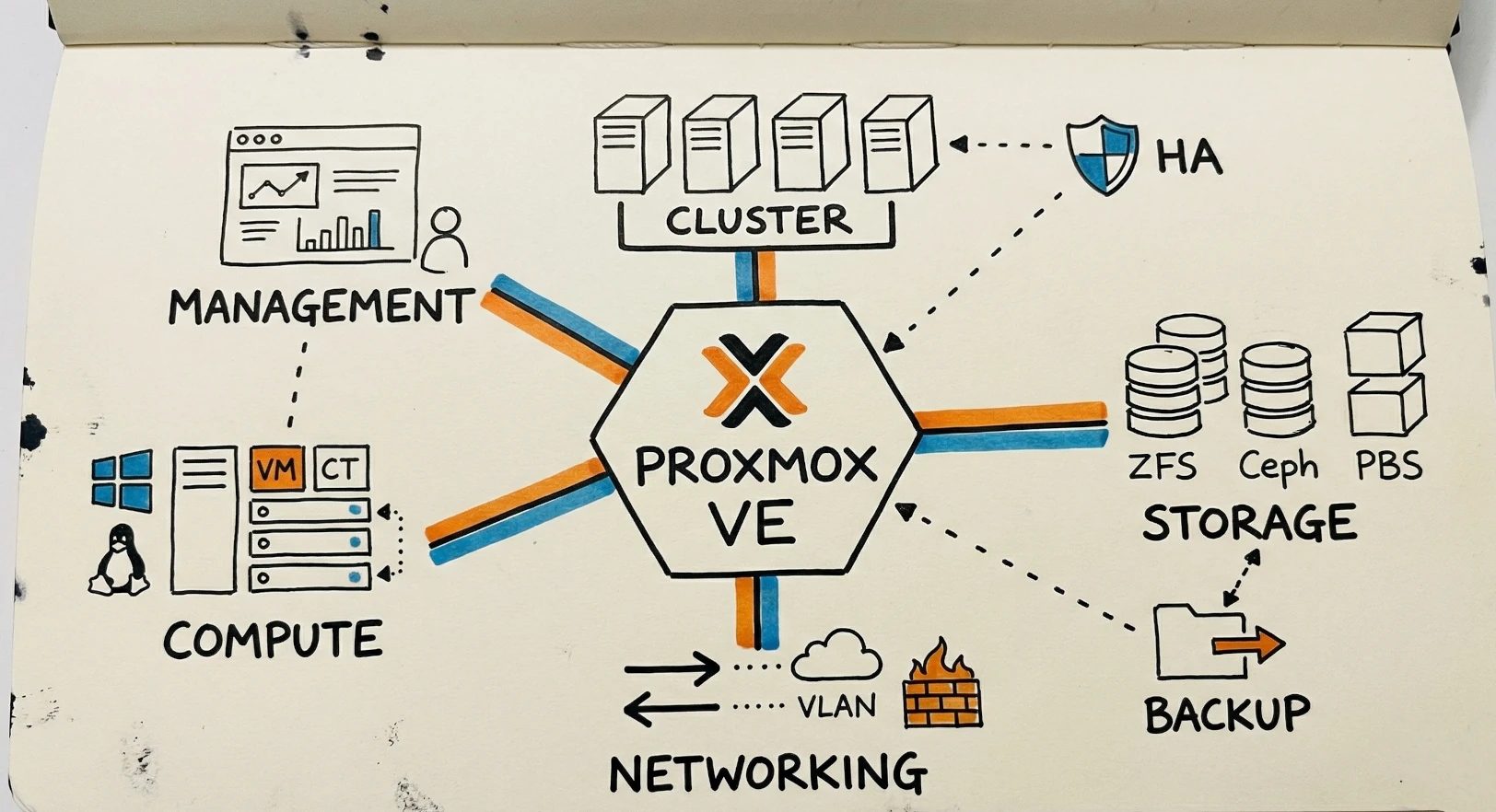

Proxmox Ecosystem

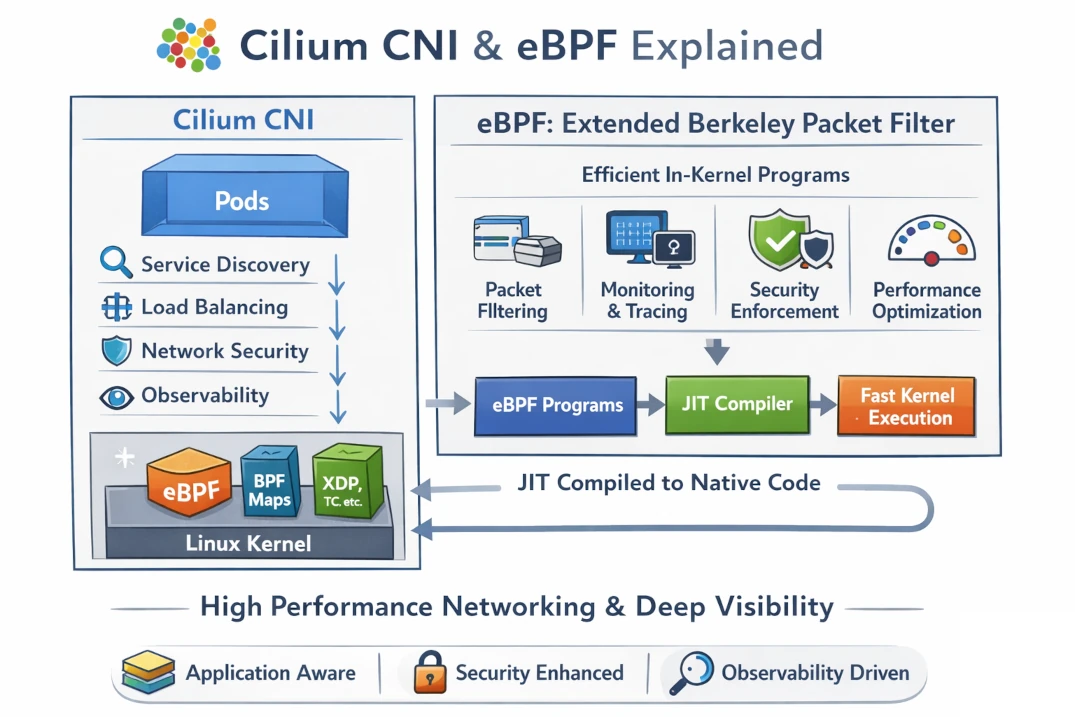

Introduction to Cilium CNI