Fortigate OPNSense Site-2-Site VPN

Published on May 23, 2025

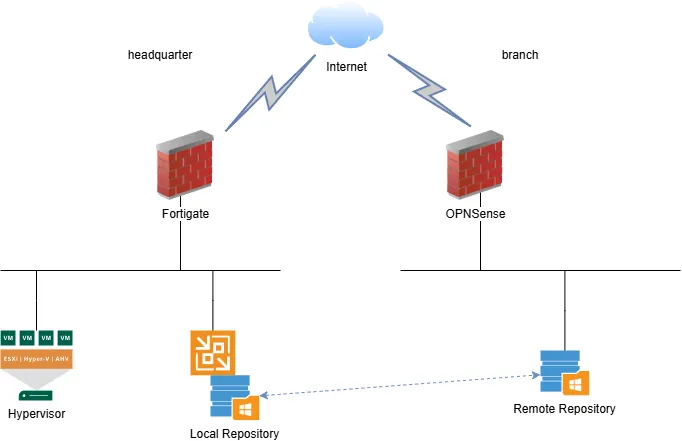

สำหรับ Fortigate นั้น แน่นอนว่าเป็นที่รู้จักกับดีอยู่แล้ว เพราะเป็น UTM หรือ Firewall อรรถประโยชน์ แบบ commercial ที่มีชื่อเสียงมาอย่างยาวนาน แต่บางครั้งการจะใช้ Firewall ในระดับสาขา เพื่อ ประโยชน์เช่นการเชื่อมต่อไปเพื่อทำ Site-2-Site VPN สำหรับงานเล็กๆ น้อยๆ การใช้งาน Commercial Firewall ก็อาจจะมีราคาแพงไปสำหรับ SME เราเลยมีทางเลือก เช่นการใช้งาน OPNSense ซึ่งเป็น OpenSource Firewall ที่มีฟีเจอร์เยอะมาก

ทำงานได้บน hardware แบบ MicroAppliance หลายตัว เช่นติดตั้งได้บน HUNSN, Qotom, Topton, Protecti, FORTEKCHEKIN และอื่นๆ ซึ่งเราเป็นตัวแทนจำหน่ายหลายตัว พร้อมติดตั้ง OPNSense สำหรับลูกค้า เพื่อให้งานได้ทันที

และ อย่างที่ได้เรียนไปว่า บางครั้งลูกค้าต้องการนำไปใช้ สำหรับสาขา เพื่อสำรองข้อมูลแบบ Off-site โดยในสาขานั้นท่านอาจจะทำเป็น Object Storage แบบ Immutability หรือเป็นแค่ Remote Repository ก็ได้เช่นกัน งั้นเราไปดูกันเลย ว่าการเชื่อมต่อนั้นทำได้อย่างไร

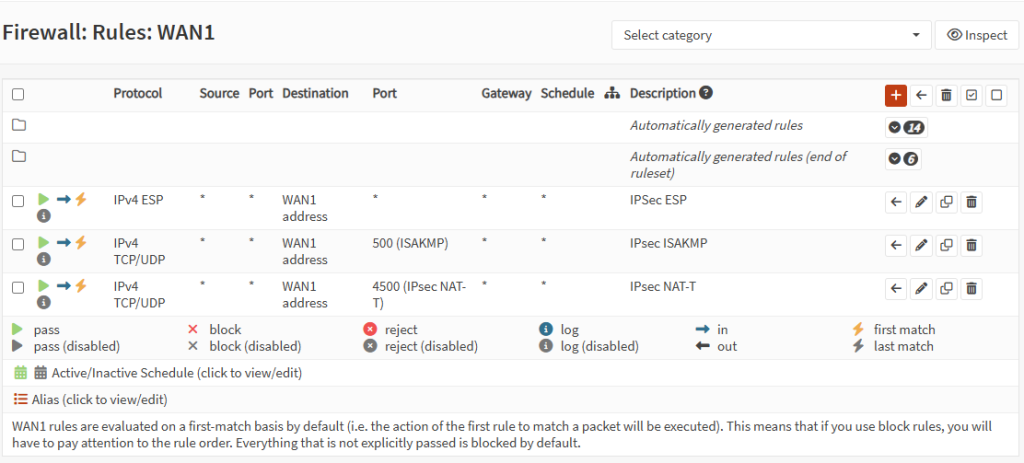

จากฝั่ง OPNSense

- ตัวอย่าง LAN Interface : 10.70.80.0/24

- WAN อาจจะเป็น Static หรือ PPPoE ก็ได้เช่นกัน

- ให้ท่านไปที่ Firewall->Rules->WAN (ถ้าท่านใช้หลาย WAN เลือก WAN1 หรือ WAN2 ตามต้องการ) และทำการ อนุญาตให้ IPSec Traffic เข้ามาจากฝั่ง Fortigate ได้ดังรูป

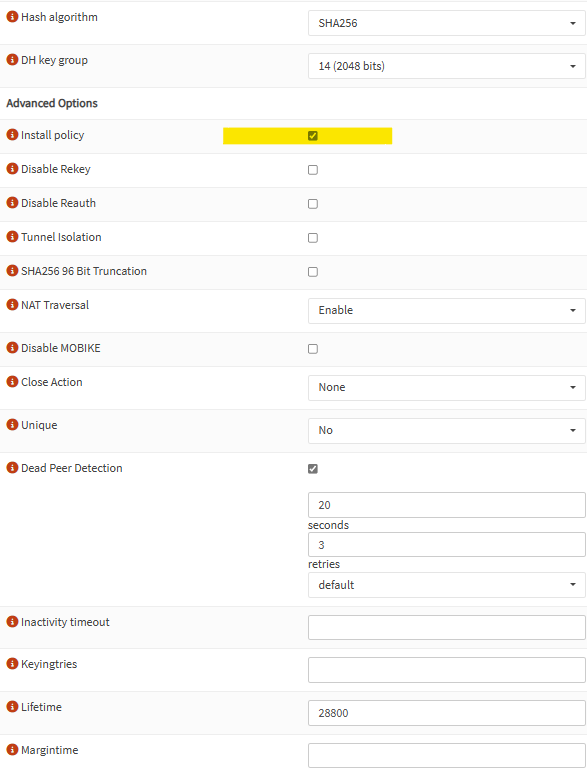

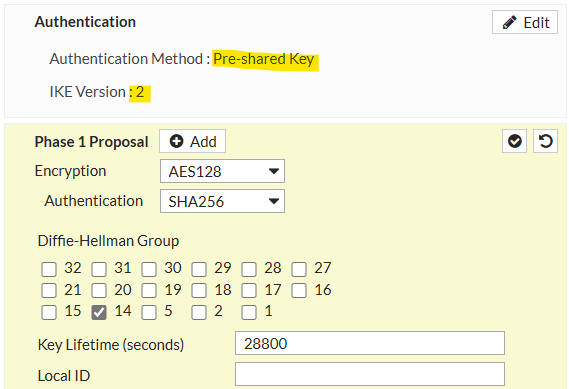

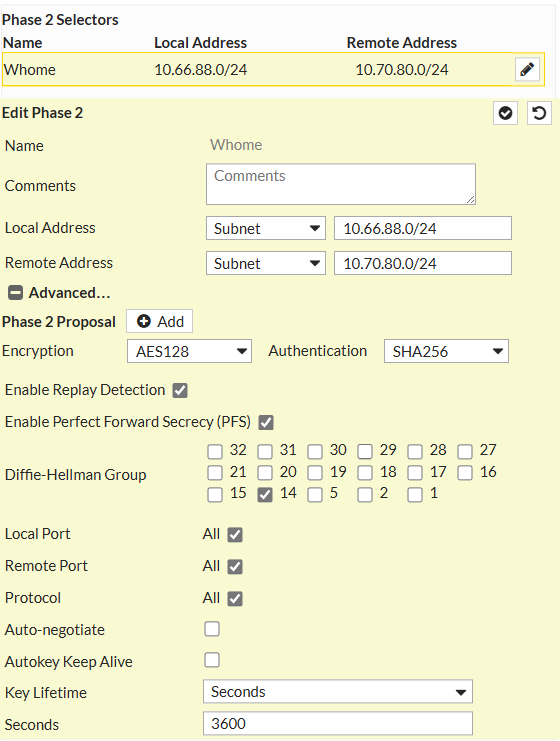

4. ไปที่ VPN->IPSec->Tunnel Settings [legacy] และสร้าง Phase 1 โดยการกด + และเติมข้อมูลดังนี้

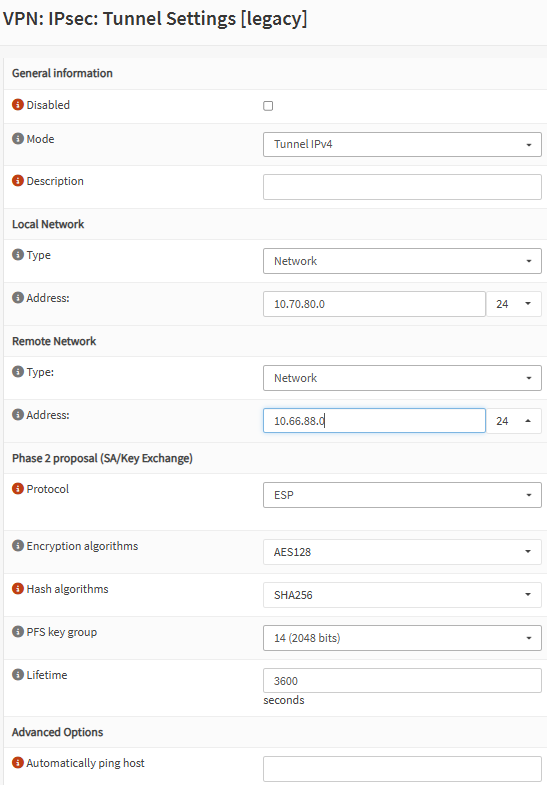

5. สร้าง phase 2 โดยการคลิก + ด้านหลัง phase 1 ที่เราเพิ่งสร้างไป

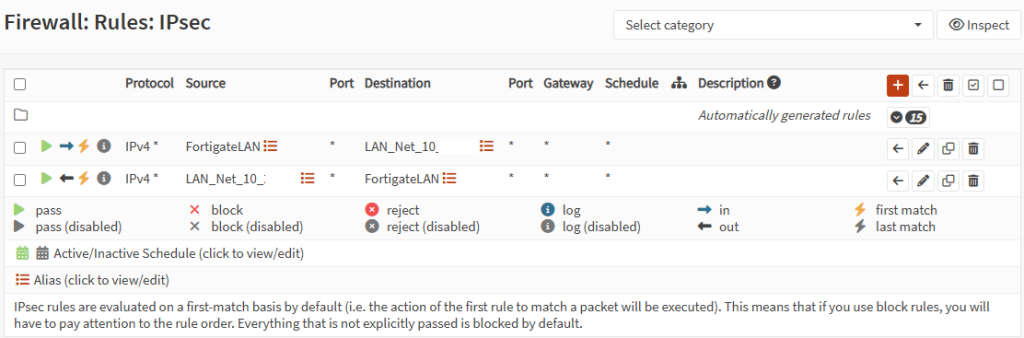

6. ไปที่ Firewall->Rules->IPSec และสร้าง Rule ดังต่อไปนี้

ซึ่ง Address ต้นทางและปลายทางนั้น ท่านสามารถสร้างได้ก่อนในเมนู Firewall->Aliases

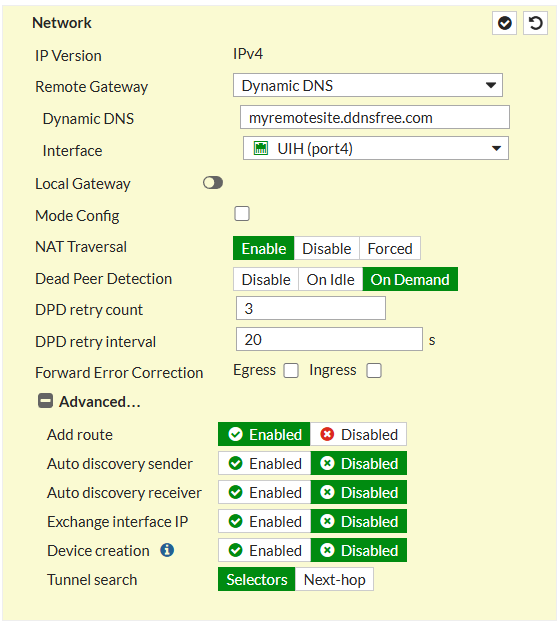

ฝั่ง Fortigate ซึ่งท่านสามารถใช้งานได้หมดเลย การตั้งค่าไม่ได้ต่างกันมากนัก โดยทำตามขั้นตอนดังนี้

- VPN->IPsec Tunnels

2. ทำการสร้าง Static Route จากเมนู Network->Static Route โดยใช้ ต้นทางเป็น 10.66.88.0 และปลายทางคือ Interface ของชื่อที่ท่านสร้างสำหรับ IPSec VPN

3. ในกรณีที่เน็ตเวิร์กมีหลาย subnet ท่านอาจจะต้องบังคับ ด้วย Policy Route เช่นใน WAN1 ท่านจะต้องกำหนด ต้นทาง เป็น LAN และ Subnet ปลายทางให้ออกทาง pppoe/WAN ที่กำหนด อย่าให้ออกทาง Gateway Group

4. ท่านจะต้องใช้ Outbound NAT แบบ manual และ ไม่ทำ NAT สำหรับปลายทาง subnet ใน remote site ของท่าน

*** ในฝั่ง OPNSense ไม่จำเป็นต้องทำ Static Route เพราะระบบจะทำให้เอง ด้วย Security Policy Database (SPD)

ก็ต้องบอกว่า ไม่ยากเลยสำหรับการทำ IPsec VPN Site-2-Site เพื่อเชื่อมต่อไปยังสาขา และ ต้องบอกว่า OPNSense นั้นเป็น OpenSource Firewall ที่เสถียรอย่างมาก เมื่อใช้คู่กับ hardware ที่ดี ท่านก็จะได้ Firewall สำหรับสาขาที่เข้าถึงได้ง่าย และ เหมาะอย่างยิ่งสำหรับการทำ Off-Site Backup ทั้ง Backup Copy Job แบบ SMB/CIFS หรือว่า อาจจะใช้เป็น TRUENAS + MINIO เพื่อทำ Object Storage (S3) ไว้ใช้เองเลยก็ยังได้

สำหรับท่านที่ต้องการติดตั้ง Offsite สอบถามเราได้เลย ด้วยประสบการณ์ด้านการทำระบบสำรองข้อมูลมากว่า 15 ปี มั่นใจได้แน่นอน ไม่ว่าท่านจะสำรองแบบใดก็ตาม เราพร้อมช่วยเหลือท่าน ปรึกษาเราฟรีวันนี้ที่ LINE OA : @avesta.co.th หรืออีเมล์ [email protected]

Introduction to Data Leak Prevention

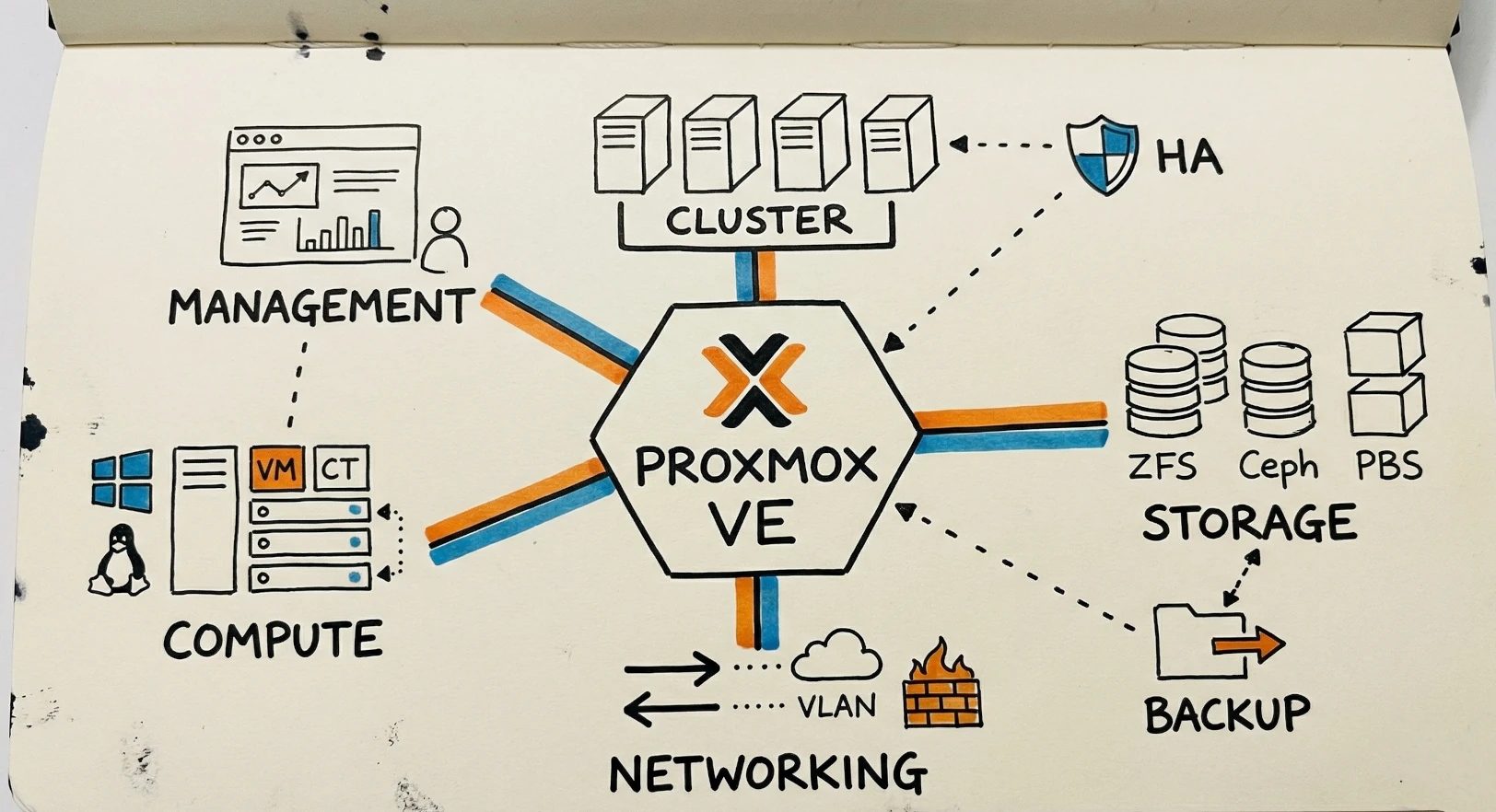

Proxmox Ecosystem

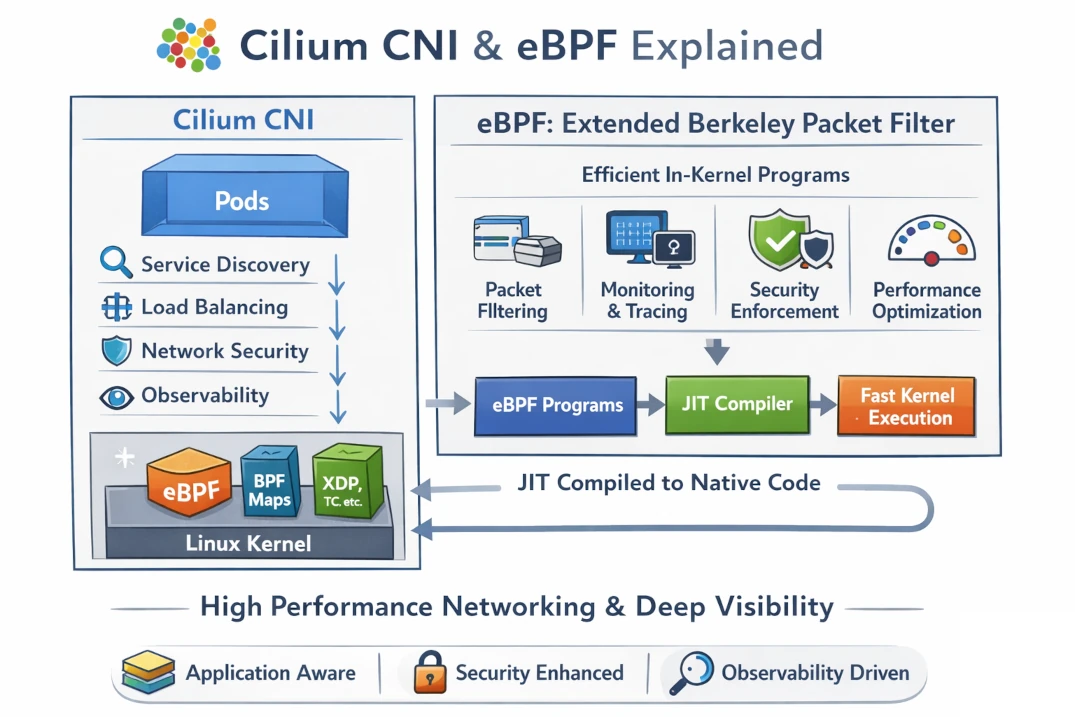

Introduction to Cilium CNI

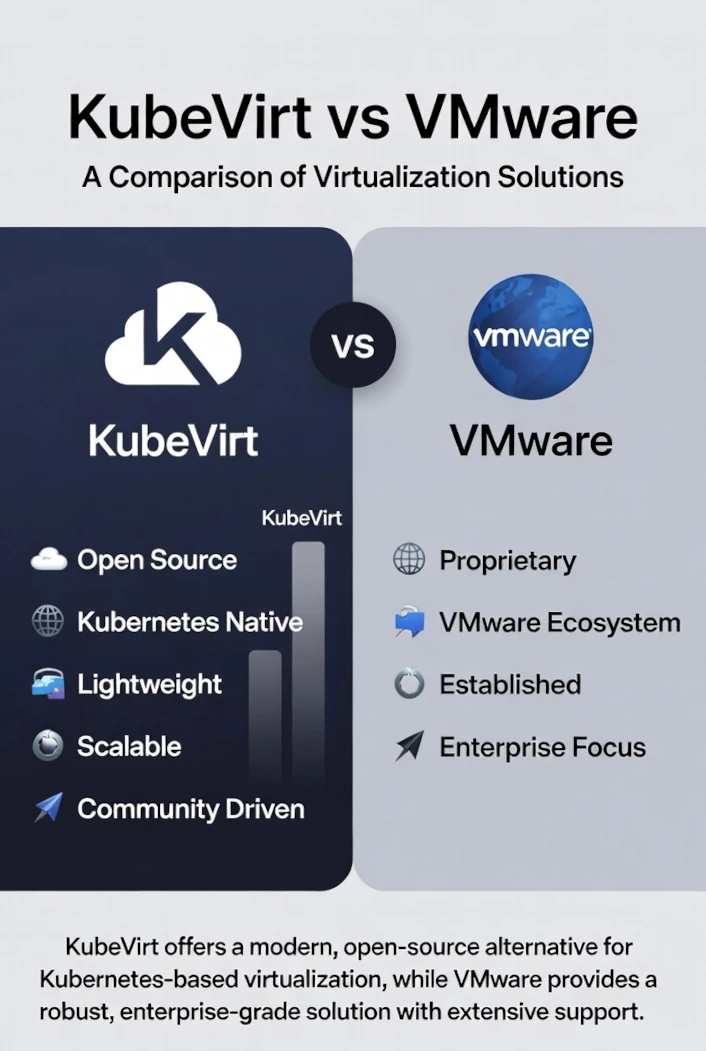

KubeVirt vs VMware

แนะนำให้รู้จักกับ Scale Computing